virus y malware oculto

Cuando se utilizan activadores para activar su copia de un software se expone a infectar sus sistemas con virus y malware oculto.Al descargarlos, estos se instalan sin su conocimiento.Las actividades en su sistema pueden variar desde la publicidad no deseada,hasta el acceso a la información de sus cuentas bancarias,tarjetas,o perfiles sociales.

Los sitios web que visita para obtener acceso a contenido pirata no se preocupan por la seguridad del visitante,ademas redirigen al visitante a sitios no seguros que tienen contenido malicioso que infectara sus sistema con Adware,bots o Ransomware.

Para utilizar todas las capacidades máximas de su sistema de manera eficiente,debe mantenerse alejado del software pirata.Su uso afecta no solo al programa,sino a su propio sistema al reducir el rendimiento y causar inestabilidad.Con el software sin licencia o licencia modificada con craks,activadores o serials también se pierden todas las actualizaciones periódicas que son muy importantes ya que corrigen nuevas funciones y actualizaciones de seguridad.

Al instalar software sin licencia esta infringiendo la ley.Esto pude tener varias repercusiones graves legales,la mas pequeña de las cuales es el proveedor de software autorizado que bloquea su copia sin licencia para emprender acciones legales en su contra.

Hay software pirata que realiza funciones sin su conocimiento evitando que el sistema o usted lo detecte,por poner un ejemplo un documento de Office puede ser programado para enviar todos los documentos que se abran a una dirección de email sin su conocimiento.

ANÁLISIS Y ESTUDIO DEL SOFTWARE PIRATA

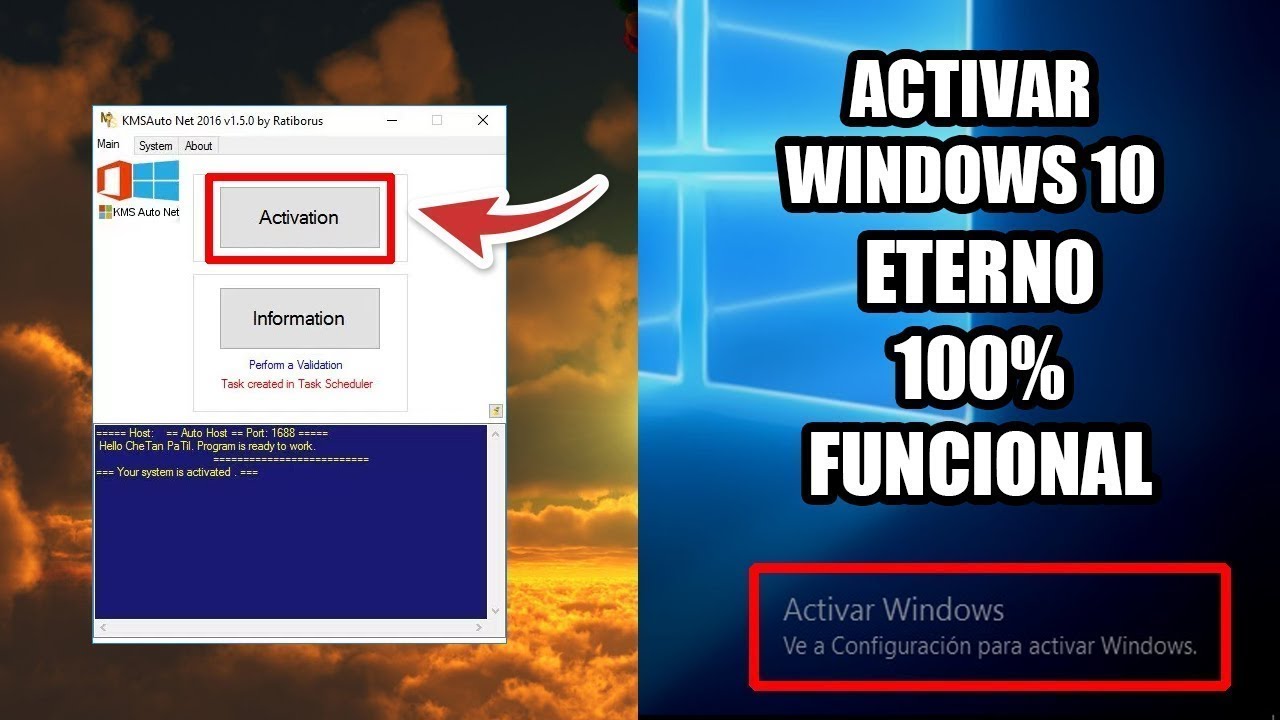

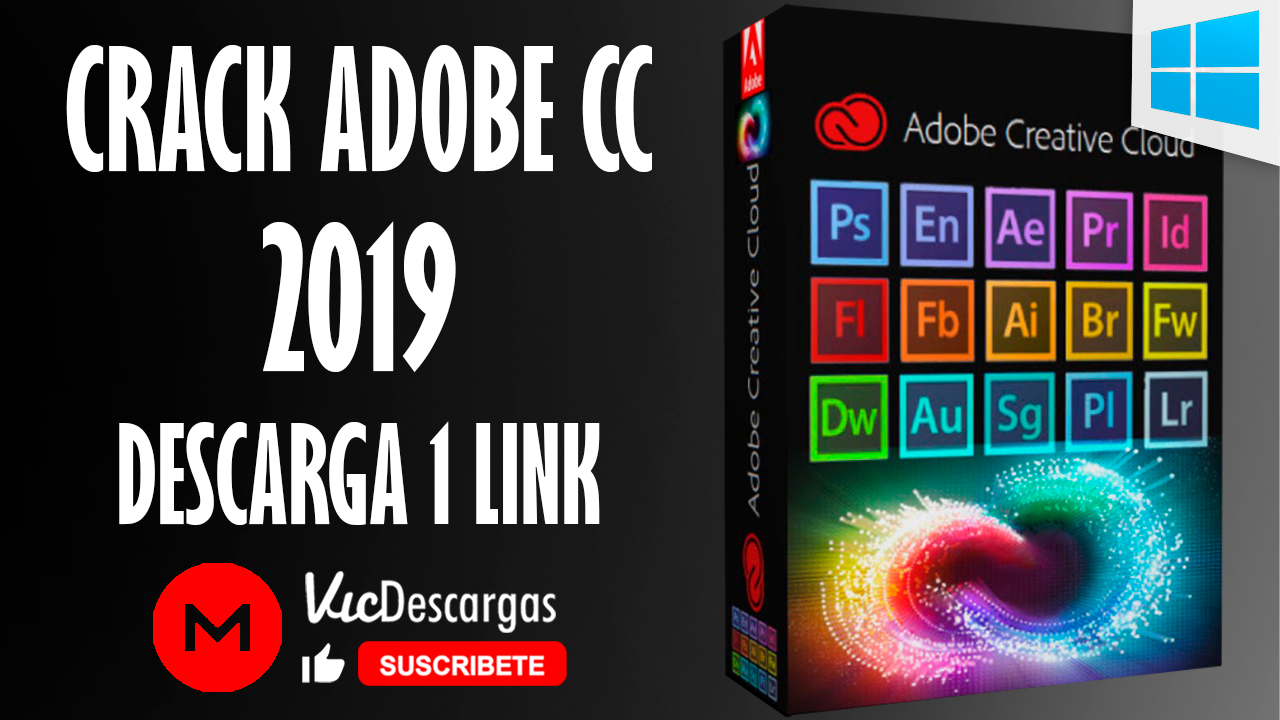

Se realizo una investigación desde nuestros laboratorios sobre la existencia de código malicioso y software no deseado en sitios web que ofrecen software pirateado,claves de producto falsificadas,herramientas de craks y generadores de claves para Windows y Microsoft Office.En la investigación también se busco dicho código en generadores de clave y herramientas de craks que están disponibles para descargar en varios sitios web y canales de Youtube que ofrecen estas herramientas.

Existen diferentes métodos para utilizar y obtener software pirata.Los de uso común obtienen y usan unas claves de producto falsificadas obteniendo programas de generadores de claves y usarlos para crear claves de producto y obtener herramientas de crakeo y su uso para evitar los mecanismos de licencia y activación.

En la investigación probamos la exposición a riesgos de seguridad al:

-Visitar sitios web que ofrecen claves de producto falsificadas,generadores de claves y herramientas de craks

-Descargar y usar herramientas con Craks y generadores de claves desde Youtube.

-Redes P2P Torrent de intercambio de archivos.

Las búsquedas simples en la web llevaron fácilmente a sitios que ofrecen software pirata,craks,generadores de claves etc…. Tambien fue muy sencillo descargar activadores y craks de Windows y Office.

El 25 % de los sitios a los que se accedió que ofrecen estos craks intentaron instalar software malicioso o potencialmente no deseado.

El 80% de los generadores de claves y craks descargadas en sitios web y el 65% de los craks descargados por Torrent contenía software malicioso.

El coste a las empresas para recuperarse de un solo incidente causado por el software pirata en un solo equipo puede costar mas de 1000€.Las empresas que tienen datos comprometidos pueden encontrarse con decenas de miles de euros por incidente.Los «AHORROS» de usar software pirateado pueden eliminarse con una sola violación de seguridad.

El tipo de código maliciosos y no deseado que encontramos es sintomático de la trasformación detectada por los profesionales de seguridad en las motivaciones de los atacantes desde piratear por diversión hasta buscar información almacenada en los equipos como un medio para generar millones de euros.La principal motivación de los ataques informáticos es económica,nadie regala un software por la cara!!!!

Otra forma que usan los atacantes para atraer victimas son las estafas,hemos encontrado demasiado malware en todas nuestras pruebas para determinar que usando software pirata representa un gran riesgo de seguridad en todos nuestros sistemas.

Hay varias maneras para que los usuarios finales obtengan la licencia pirata,ademas de obtenerlo sin saberlo a través de un canal de distribución falso o violando los términos de licencias por volumen.

Obtención de claves falsificadas de sitios web y su uso con software obtenido de fuentes»amigas» o sitios de descarga.Las claves son claves de producto falsas (claves que parecen ser autenticas,pero no han sido generadas por Microsoft) y claves de producto robadas desde una copia legitima de Windows u Office copiandolos desde la pegatina en el equipo personal.Estas claves de producto se usan para evadir mecanismos de licencias y activación presentes en el software de Microsoft.

Obtención de activadores de sitios web/Youtube y redes de intercambio de archivo por torrent y usarlos para generar claves de producto para usar software obtenido de fuentes ilegales.Nuevamente las claves generadas se usan para omitir mecanismos de licencia y activación presentes en el software de Microsoft.

Los Cracks son programas que alteran el software para evitar los mecanismos de licencia y activación,los ejemplos de estos activadores incluyen programas que eliminan temporizadores en el software para que el mismo este siempre en tiempo de prueba o programas que alteran los binarios responsables de aplicar los mecanismos de licencia y activacion.

Obtención de medios físicos para la venta a través de sitios como Ebay.

Obtención de medios físicos a través de vendedores no fiables o tiendas de informática (Esta practica esta muy extendida).Siempre solicite a su vendedor que le enseñe que la licencia adquirida es real y no gestionada a través de un crack.

En el proceso de análisis encontramos y probamos 98 sitios web únicos que ofrecen acceso a productos falsificados,claves,software pirata,activadores y craks para la gran mayoría de software mas usado a nivel usuario y empresarial,el software de Microsoft y Adobe es el mas pirateado.

El 25% de los sitios web accedidos para descargar craks y activadores intentaron inyectarnos código malicioso para infectar nuestro sistema,los sitios web intentaron explotar vulnerabilidades para instalar el malware en nuestros equipos,antes de realizar ninguna descarga de los craks. En otros casos había que tomar medidas manuales como instalar un control ActiveX,donde para poder descargar el crak es absolutamente necesario,con lo que antes de realizar la descarga nuestro sistema ya estaba infectado.

La mayoría de los usuarios no toma las medidas de seguridad que implantamos nosotros en nuestros sistemas y estas pruebas se han realizado con distintos sistemas operativos y diferentes niveles de actualización,tomando ejemplos de usuarios básicos sin conocimientos avanzados,el 98% de las pruebas acabaron con el sistema comprometido.

Durante las pruebas encontramos una amplia gama de programas maliciosos,desde un software diseñado para abrir conexiones en un usuario administrador del sistema y permitir a terceros la capacidad de descargar y ejecutar programas en el sistema infectado, al software que inyecta contenido publicitario en la parte superior e inferior de las paginas web.

Encontramos una pieza de software que con el tiempo instalada en el sistema se volvía mas agresiva con el tiempo.Originalmente se usaba para instalar barras de herramientas,secuestradores de navegador y publicidad maliciosa,pero con el tiempo empezó a registrar las pulsaciones del teclado a modo de Keylogger.

Se encontraron también Gusanos,troyanos,Backdoors que estaban enviando información a sus creadores y monitorizando toda la actividad en donde se habían instalado los cracks. En el lado menos dañino de los códigos maliciosos encontramos Adware,anuncios emergentes y secuestradores de navegador,en los codigos mas destructivos encontramos troyanos consumiendo recursos del sistema hasta que el dispositivo deja de funcionar, y en el lado mas letal encontramos bots,keyloggers y Ransomware avanzado que pueden apoderarse de la maquina completamente y enviar archivos a través de Internet a sus creadores y acceso a todos los datos del usuario conectado en el equipo.

Notamos una degradación de las herramientas de seguridad,saltándose las protecciones como Firewalls y Antivirus avanzados, tenemos que entender que el momento que instalamos un crak nuestro sistema ya no lo podemos proteger y estaremos expuestos,intentar defenderse de las amenazas pirateando cualquier programa es inútil. Tenemos que tener esto muy claro.

El malware encontrado produjo anuncios emergentes para falsificaciones de otro software con redirecciones a sitios maliciosos y a paginas clonadas de sitios web auténticos para que el usuario realice cualquier compra en el sitio falso pensando que es la pagina web oficial,comprometiendo así sus datos y la perdida económica por la transacción realizada.

Para un usuario domestico los riesgos de seguridad por usar software pirata puede incluir el coste de uno o mas servicios,la perdida de datos o información,suplantación de identidad o estar siendo monitoreado constantemente, y perdidas económicas por robo o clonacion de tarjetas de crédito/cuentas bancarias.

Para las empresas los costes pueden ser mucho mayores,este ultimo año el 75% de las empresas Españolas ha reconocido que ha sufrido algún tipo de ataque informático,muchos de estos ataques tiene éxito debido a la gran cantidad de software pirata que se instala en las empresas para el «AHORRO DE COSTES» por no pagar las licencias del software con el que se trabaja.

Si doy un ejemplo,es como si un restaurante de comida a domicilio,tiene 15 motos para hacer los repartos,pero esas motos son robadas,¿a que suena fuerte? pues es exactamente lo mismo.

Si licenciamos todo el software y tomamos las medidas de seguridad correctas,sera bastante mas difícil tener un incidente de seguridad,pero si nos dedicamos a cometer un delito ademas pondremos en riesgo la seguridad de nuestra empresa,perderos todos nuestros datos y ademas podemos ser multados por los organismos competentes.

Antes de piratear cualquier software piense en las consecuencias económicas que va a sufrir después,ya que una vez instale el software pirata en sus sistemas su información estará si o si comprometida.

La excusa de que el software es muy caro no es valida,si no se tienen los recursos económicos suficientes, podemos instalar software OPEN SOURCE hasta que podamos invertir en licencias originales y mantener y correcta seguridad informática.